Stuxnet 已经成为网络攻击和网络战的代名词。时至今日,人们仍在质疑谁创建了 Stuxnet、Stuxnet 如何运作以及 Stuxnet 对网络安全有何重要意义。继续阅读以找到这些问题及更多问题的答案。

什么是 Stuxnet?

Stuxnet 是一种高度复杂的计算机蠕虫病毒,于 2010 年广为人知。它利用以前未知的 Windows零日漏洞感染目标系统并传播到其他系统。Stuxnet 主要针对伊朗铀浓缩设施的离心机,目的是秘密破坏伊朗当时正在兴起的核计划。然而,Stuxnet 随着时间的推移而经过修改,使其能够攻击其他基础设施,例如天然气管道、发电厂和水处理厂。

尽管 Stuxnet 病毒于 2010 年成为全球头条新闻,但人们认为它的开发始于 2005 年。它被认为是世界上第一个网络武器,因此引起了媒体的广泛关注。据报道,该蠕虫病毒摧毁了伊朗近五分之一的核离心机,感染了超过 20 万台计算机,并导致 1,000 台机器物理损坏。

Stuxnet 是如何运作的?

Stuxnet 是一种高度复杂的恶意软件,经过精心设计,仅影响特定目标,并对其他设备造成最小的损害。

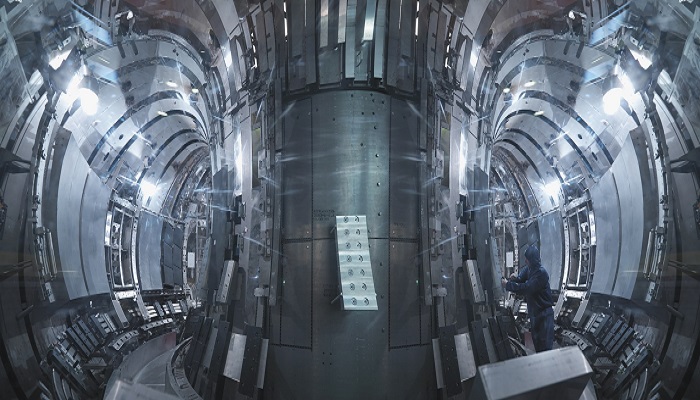

21 世纪初,人们普遍认为伊朗正在纳坦兹铀浓缩设施研制核武器。伊朗的核设施采用了物理隔离措施,这意味着它们故意不与其他网络或互联网连接。(“物理隔离”指的是一个组织的实体资产与外界之间的物理空间。)据信,Stuxnet 病毒是通过特工携带在这些核设施内的 U 盘传播的。

Stuxnet 在每台受感染的 PC 上搜索西门子 Step 7 软件的迹象,该软件是作为可编程逻辑控制器 (PLC) 的工业计算机用来自动化和监控电磁设备的。一旦 Stuxnet 发现该软件,它就会开始更新其代码,向 PC 控制的电磁设备发送破坏性指令。与此同时,Stuxnet 向主控制器发送了错误反馈,这意味着监控设备的任何人都不会意识到有什么不对劲,直到设备开始自毁。

实质上:Stuxnet 操纵了将铀气泵入纳坦兹反应堆离心机的阀门。它加速了气体体积,使旋转的离心机超载,导致它们过热并自毁。但对于看着电脑屏幕的伊朗科学家来说,一切都很正常。

Stuxnet 非常复杂——它使用四次独立的零日攻击来渗透系统,其目的仅仅是破坏西门子的工业控制系统。Stuxnet 由三部分组成:

- 完成大部分工作的蠕虫

- 自动执行传播蠕虫副本的链接文件

- 隐藏文件以避免被检测到的rootkit

2010 年,伊朗核设施检查人员对离心机故障率之高感到惊讶,随后 Stuxnet 病毒被曝光。安全专家进一步调查后发现,强大的恶意的软件才是罪魁祸首。(其中一位安全专家是谢尔盖·乌拉森,他后来加入了卡巴斯基。)震网病毒难以检测,因为它是一种全新的恶意软件,没有已知签名,并且利用了多个零日漏洞。

Stuxnet 病毒的传播范围并未超出伊朗核设施。然而,该恶意软件最终还是出现在了联网的计算机上,并且由于其极其复杂和具有攻击性的特性而开始传播。然而,它对被感染的外部计算机造成的损害很小,因为 Stuxnet 是专门为破坏特定目标而设计的。震网病毒的影响主要集中在伊朗。

谁创建了 Stuxnet?

虽然没有人正式宣称对 Stuxnet 病毒负责,但人们普遍认为它是美国和以色列情报机构联合研制的。据报道,开发该蠕虫的机密计划代号为“奥运会”,该计划在乔治·W·布什总统任期内开始实施,并在奥巴马总统任期内继续实施。该计划的目标是破坏或至少推迟伊朗正在实施的核计划。

最初,特工将 Stuxnet恶意软件植入了与纳坦兹(伊朗核计划的关键地点)相关的四家工程公司,并依靠不小心使用 USB 拇指驱动器在设施内传输攻击。

为何 Stuxnet 如此出名?

Stuxnet 引起了媒体的广泛关注,并成为纪录片和书籍的主题。直到今天,它仍然是历史上最先进的恶意软件攻击之一。Stuxnet 之所以重要,有以下几个原因:

- 这是世界上第一种数字化武器。Stuxnet 不仅仅劫持目标计算机或窃取其中的信息,它还逃离数字领域,对计算机控制的设备造成物理破坏。它开创了通过恶意软件攻击另一个国家基础设施的先例。

- 它是在国家层面创建的,虽然 Stuxnet不是历史上第一次网络战攻击,但它被认为是当时最复杂的攻击。

- 该病毒非常有效:据报道,Stuxnet 病毒摧毁了伊朗近五分之一的核离心机。该蠕虫以工业控制系统为目标,感染了超过 200,000 台计算机,并导致 1,000 台机器物理损坏。

- 它利用四种不同的零日漏洞进行传播,这在 2010 年非常不寻常,而且今天仍然不常见。在这些漏洞中,有一个非常危险,它只需要在屏幕上显示一个图标 - 不需要任何交互。

- Stuxnet 凸显了隔离网络可能被攻破的事实——在本例中,是通过受感染的 USB 驱动器。一旦 Stuxnet 进入系统,它就会迅速传播,搜索能够控制西门子软件和 PLC 的计算机。

Stuxnet 是病毒吗?

Stuxnet 通常被称为病毒,但实际上它是一种计算机蠕虫。尽管病毒和蠕虫都是恶意软件软件,但蠕虫更为复杂,因为它们不需要人工交互即可激活 - 相反,它们一旦进入系统就可以自我传播。

除了删除数据之外,计算机蠕虫还会使网络超载、消耗带宽、打开后门程序、减少硬盘空间,并传播其他危险的恶意软件,如 rootkit、间谍软件和勒索软件。

您可以在此处的文章中阅读有关病毒和蠕虫之间的区别的更多信息。

Stuxnet 的遗产

由于其恶名远播,Stuxnet 已进入公众视野。奥斯卡提名纪录片导演亚历克斯·吉布尼 (Alex Gibney) 执导了 2016 年纪录片《零日》 ,讲述了震网病毒的故事并探讨了其对伊朗与西方关系的影响。获奖记者金泽特 (Kim Zetter) 撰写了一本名为《零日倒计时》的书,详细描述了 Stuxnet 的发现和后果。其他书籍和电影也已发行。

据报道,Stuxnet 的创建者将其编程为在 2012 年 6 月到期,无论如何,西门子都发布了其 PLC 软件的修复程序。然而,Stuxnet 的负面影响仍然以基于原始代码的其他恶意软件攻击的形式延续下来。Stuxnet 的继任者包括:

都曲(2011)

Duqu 的设计目的是记录击键并挖掘工业设施的数据,可能是为了发动后续攻击。

火焰(2012)

Flame 是一款复杂的间谍软件,可以记录 Skype 对话、记录击键、收集屏幕截图等活动。与 Stuxnet 一样,Flame 病毒也是通过 USB 存储棒传播。其主要针对伊朗和其他中东国家的政府和教育组织以及一些私人。

哈维克斯(2013)

Havex 的目标是收集能源、航空、国防和制药等公司的信息。Havex恶意软件主要针对美国、欧洲和加拿大的组织。

工业者 (2016)

此举针对的是电力设施。据报道,它于 2016 年 12 月导致乌克兰停电。

海神号 (2017)

该恶意软件针对的是中东一家石化工厂的安全系统,引发了人们对恶意软件创建者意图对工人造成身体伤害的担忧。

最新(2018年)

据报道,2018 年 10 月,一种具有 Stuxnet 特征的未命名病毒袭击了伊朗未指明的网络基础设施。

如今,网络手段被许多国家和非国家行为者广泛用于收集情报、进行破坏和信息行动,用于犯罪活动、战略目的,或两者兼而有之。然而,普通计算机用户没有理由担心基于 Stuxnet 的恶意软件攻击,因为它们主要针对主要行业或基础设施,例如发电厂或国防。

工业网络的网络安全

在现实世界中,与勒索软件等常见的机会性破坏相比,像 Stuxnet 这样的先进国家攻击并不多见。但 Stuxnet 凸显了网络安全对于任何组织的重要性。无论是勒索软件、计算机蠕虫、钓鱼、商业电子邮件泄露 (BEC) 还是其他网络威胁,您都可以采取以下措施来保护您的组织:

- 应用严格的自带设备 (BYOD) 政策,防止员工和承包商将潜在威胁引入您的网络。

- 实施强大且技术强制的密码策略,采用双重身份验证,阻止暴力攻击并防止被盗密码成为威胁媒介。

- 使用最新补丁保护计算机和网络的安全。保持最新状态将确保您受益于最新的安全修复。

- 在各个层面应用简单的备份和恢复,以最大限度地减少中断,特别是对于关键系统。

- 持续监控处理器和服务器是否存在异常。

- 确保您的所有设备都受到全面的防病毒保护。好的防病毒软件将全天候工作,保护您免受黑客和最新病毒、勒索软件和间谍软件的侵害。

相关产品:

延伸阅读: