数字加密货币挖矿已经是IT行业的流行词,呈现出快速增长趋势,影响深远。这促使越来越多的人加入”挖矿”大军,不断向区块链增加新的区块,并以获得数字加密货币作为奖励。在此过程中,矿工们渐渐总结出越来越巧妙的挖矿方法,以赚取令人垂涎的货币,但其中并不是所有方法都合法。有一些挖矿挖疯了的”矿工”会厚颜无耻地利用你的电脑来干这件事,并将此视为理所当然。

为什么矿工要用你的电脑

我们之前已经写过关于僵尸网络的文章,描述了黑客是怎样把你的电脑变成僵尸,使其成为僵尸网络的一分子。这种僵尸电脑网络可以用于各种目的,包括但不限于数字加密货币挖掘。

通俗地说,就是把你的电脑加入到一个分布式网络中,利用你电脑的计算能力来挖掘数字加密货币,而挖掘出来的货币最终全部落入僵尸网络操控者的口袋中。僵尸网络上的数千台计算机同时挖矿肯定要比单台电脑挖矿效率高得多。对于挖矿僵尸网络,受害用户还得支持昂贵的电费帐单,黑客在毫无戒心的用户电脑上安装矿机应用来挖矿,这已经成了一种利润丰厚的业务。

请注意,普通用户有可能会有意安装矿机应用,自行挖掘数字加密货币。区分挖矿活动是否合法难度很大。矿机应用都是一样的;不一样的地方在于非法应用是偷偷安装并运行的。

矿机是怎样秘密安装到你电脑上的

在大多数情况下,矿机会借助一种专用恶意应用安装到你的电脑上,这种恶意应用被称为dropper(植入程序)。植入程序的主要作用是秘密安装其他应用。它通常是在盗版许可产品或激活密钥生成器的掩护下安装到电脑中。用户可以在对等网络上找到这类软件并有意下载。

启动下载文件后,会有一个安装程序部署到用户的计算机上,然后该安装程序会下载一个矿机和一个用于在系统中隐藏矿机的专用工具。该应用还配套有多种服务,用于确保矿机能自动运行并配置设置。

例如,这类服务在用户启动某些流行的电脑游戏时,会暂停矿机。(矿机利用的是显卡计算能力,因此若是游戏开始变得很卡,会引起用户的怀疑。)

这类服务还会试图禁用反病毒产品、在系统监视工具运行时暂停矿机,还能在用户试图删除矿机后恢复矿工。

问题波及的范围

黑客们把这类应用作为服务分发。他们会利用Telegram这种专门的网上人才招聘渠道;您可能会看到相关广告,宣称可以提供这种用于分布隐藏式矿机的植入程序试用版。

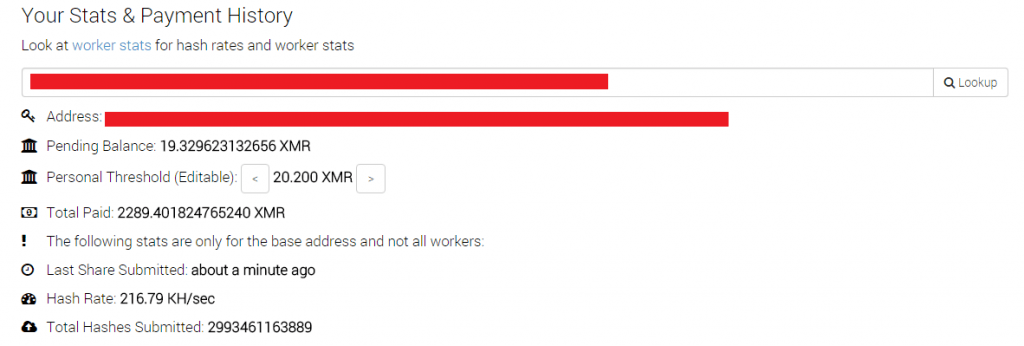

下面的数据会让你对此现象的波及范围有大致的了解:我们的专家最近检测到一个僵尸网络,网络中有几千台电脑被秘密安装了Minergate矿机。这种矿机挖掘的不是非常受欢迎的比特币,而是以门罗币(XMR)和Zcash(ZEC)等这类允许隐藏交易和钱包所有权的数字加密货币为主。据最保守的估计,一个挖矿僵尸网络每月能为其操控者带来高达30,000多美元的收入。在我们专家检测到的这个僵尸网络中,其操控者钱包中流动的货币高达20多万美元。

上面的截图是犯罪分子使用的门罗币钱包。门罗币目前的汇率约为120美元

如何防御这种威胁

卡巴斯基安全软件默认情况下可防御这类恶意植入程序。只要你确保反病毒应用始终处于启用状态,这种恶意软件将没法渗透到你的电脑中。如果出于某种原因,你停用了反病毒软件,随后在发现可疑情况后进行了手动扫描,那么卡巴斯基安全软件将立即检测到这个成熟的木马程序,并提示你删除。

矿机与植入程序不同,如前所述,矿机并不是恶意应用。为此,我们把矿机归类为风险软件 – 软件是合法的,但可能被用于不法目的(在此可以了解哪些软件归入此类别的更多详情)。默认情况下,卡巴斯基安全软件不会阻止或删除这类应用;因为很可能是用户有意安装的。

如果你更愿意谨慎行事,确定自己不会使用矿机和其他风险软件,那么可以随时打开卡巴斯基安全软件的设置,找到”威胁和排除”部分,然后选中”检测其他软件”复选框。最后但同样重要的是,务必定期扫描系统:安全软件能帮助你避免安装和运行任何不想要的应用。

威胁

威胁

提示

提示