黑客喜欢利用合法软件实施攻击。在2017黑帽安全技术大会上,有几项报告显示,微软企业解决方案很可能成为攻击者手中的利器。

利用混合云的公司要考虑的安全性不同于传统云系统公司。但实际上,公司安全系统升级没有那么快,结果导致有大量安全盲点可被攻击者利用,七月份举行的2017黑帽安全技术大会上就展示了部分安全盲点。这些研究展示了黑客实际上能如何利用典型的办公基础设施实行攻击,而对大多数安全解决方案保持隐形。

一旦黑客受经济利益诱使入侵企业网络后,他们面临的最大难题是如何在被感染机器之间实现隐蔽的数据交换。基本上,他们的目标是让被感染机器接收指令并传送被盗信息,而不触发入侵检测系统(IDS)和数据泄露防护(DLP)系统。微软的服务有时候不能在安全区域限制下运行,所以对这些服务所传输的数据不会进行深入扫描,这正好成为黑客能利用的弱点。

程序如何通过企业网络上的Active Directory-活动目录(AD)服务进行通信。在企业网络上,所有客户端(包括移动设备)以及绝大多数服务器都必须访问AD进行身份验证,所以AD服务器实际上是”中心通信点”,这对管理僵尸网络非常方便。此外,研究人员表示,Azure AD集成到企业AD服务器后,将授予直接从外部访问僵尸网络的权限。

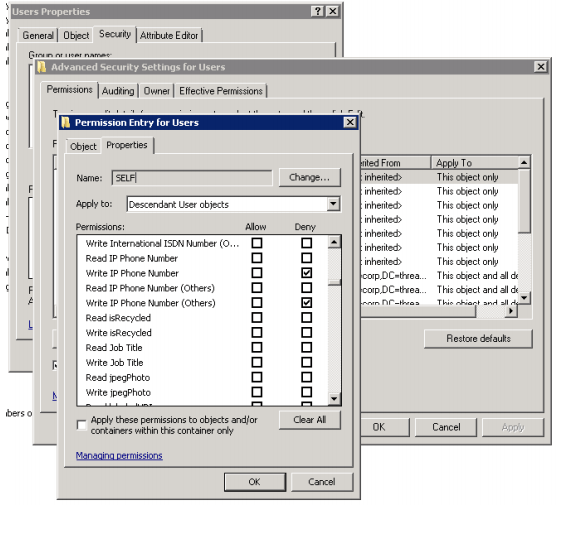

AD是如何协助管理僵尸网络并提取数据的呢?概念很简单。默认情况下,网络上的每个客户端都可以在AD服务器上更新自己的信息,例如用户的电话号码和电子邮件地址。支持写入操作的字段包括可以存储高达1兆字节数据的大容量字段。其他AD用户可以读取所有这些信息,从而创建通信通道。

研究人员建议监控AD字段是否有周期性的异常更改,并建议禁用用户对大多数字段的写入权限。

OneDrive 企业版,大约80%的Microsoft Online Services客户端会使用此项技术。黑客也喜欢用它,因为企业IT人员通常会信任微软服务器,支持高速连接到这些服务器,并跳过解密进行上传。这样一来,黑客的任务就依赖于利用其他非企业用户凭证来连接目标计算机上的OneDrive磁盘。在这种情况下,把数据复制到OneDrive不视为是非法尝试,因此安全系统假设所连接的磁盘是企业磁盘。磁盘可以按隐形模式连接,降低了被检测到的可能性。黑客还需要另外两个微软的工具,即Internet Explorer和PowerShell。这样,僵尸程度就可以自由地将数据复制到”自己的”磁盘上,而黑客只要从OneDrive进行下载即可。

Dods表示,为了避免受到这类攻击,用户需要限制访问权限,只允许属于公司的企业Office 365子域名访问。此外,他还建议对加密流量进行深入检查,并分析PowerShell脚本在沙箱中的行为。

请注意,目前这两种威胁还只是假设。要想使用上述技术,网络犯罪分子必须以某种方式首先渗透攻击对象的基础设施中。不过,一旦他们这样做,大多数最新的安全解决方案都不会检测到这样的行为,毫无准备的监控人员也同样无法察觉。所以,这就是为什么要定期分析IT基础架构漏洞的原因。比如,我们就有一整套专家服务,用于从信息安全的角度分析您的基础架构中发生的情况 – 在必要时,会检查系统是否有入侵行为。

黑帽大会

黑帽大会

提示

提示