卡巴斯基发现一个被称为Roaming Mantis的恶意攻击活动以前主要针对亚洲地区,但是现在却通过积极的短信钓鱼(通过钓鱼手机短信攻击并将用户重定向到恶意内容)扩大其在德国和法国的新感染目标。这些攻击活动幕后的行为者传播移动恶意软件和钓鱼页面,其目的是收集目标的隐私信息并窃取钱财。被感染的设备之后会发送短信钓鱼信息给下一组被攻击目标,例如用户联系人列表中的目标。

卡巴斯基研究人员最早在2018年4月发现Roaming Mantis。当时,这些网络罪犯只感染安卓智能手机,并主要针对亚洲地区(韩国、孟加拉国和日本)。但这些攻击活动在短时间内发生了重大变化。自2018年以来,他们使用了各种攻击方法,例如网络钓鱼、采矿、短信钓鱼和DNS劫持。该威胁组织现在已经扩大了其地理范围,将欧洲国家加入其主要攻击目标地区。

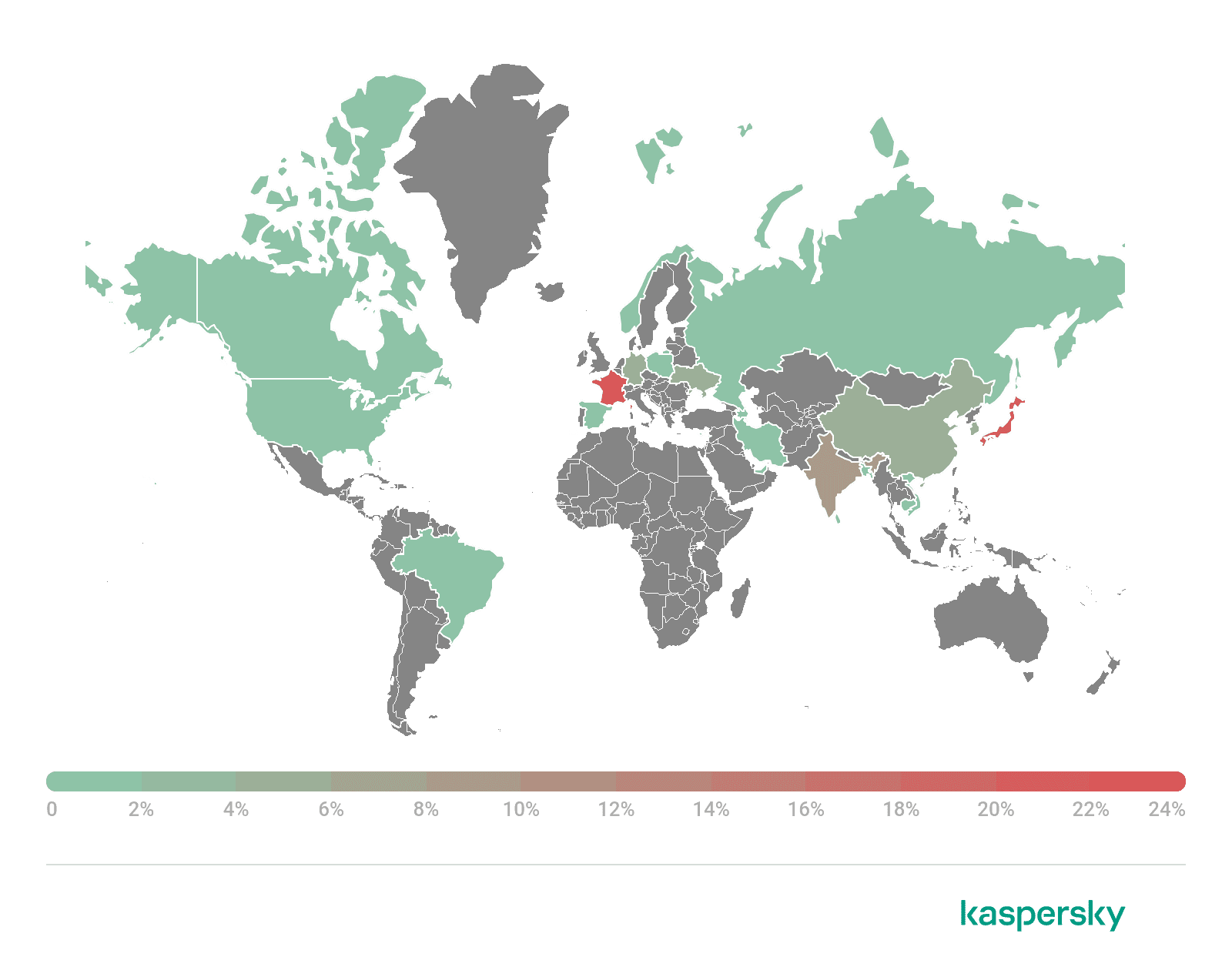

受影响最严重的国家为法国、日本、印度、德国和韩国

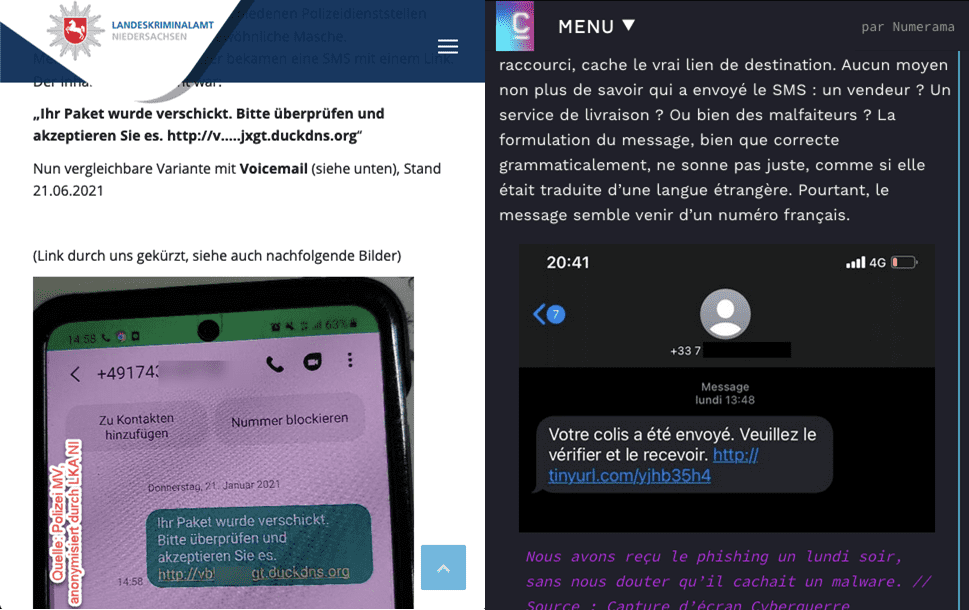

通常情况下,短信钓鱼信息包含一个非常简短的描述和一个指向落地页面的URL。在Roaming Mantis攻击活动中,如果用户点击链接并打开落地页面,会发生两种情况。在第一种情况下,如果用户是iOS用户,则会将他们重定向到假冒Apple官方网站的网络钓鱼页面,并提示他们输入凭证。在第二种情况下,安卓设备在单击短信中的钓鱼链接后就会被恶意软件感染。之后,威胁行为者开始通过受感染的设备向新的攻击目标发送钓鱼短信,其中包括用户的联系人列表和生成的电话号码。短信作为一种更个人化的通信渠道,通常会降低人们对威胁的抵御能力,因为用户通常不会预料到会收到来自他们认识的人的发送的恶意信息。这场针对法国和德国的iOS和安卓用户的攻击活动非常活跃,以至于警方和当地媒体发布了钓鱼短信警报。

德国和法国网站上的钓鱼短信警报

威胁行为者还设置了一个功能,能够始终检查被感染的安卓设备的地区,以便显示相应语言的钓鱼网页。在其上一版本中,该功能仅能检测三个地区,分别为中国香港、中国台湾和日本。卡巴斯基专家观察到最新版本的有效载荷部分有更新,现在德国和法国已被添加为新地区。利用被攻击目标的母语,威胁行为者可以操纵用户的决策,并最终说服他们分享他们的个人信息和银行资料。

与早期版本相比,新的变种还包括了后门程序命令。恶意软件的开发者还添加了后门命令,以便从受感染设备中窃取照片,但目前还未发现威胁行为者是如何使用这些被盗照片的。但是,网络罪犯经常使用个人照片通过勒索或性勒索来获利。

“Roaming Mantis在过去5年进行了积极的演化,想出了新的攻击方式,并扩大了目标国家范围。我们预测这些攻击将在2022年继续,因为网络罪犯由强大的经济动机实施这些攻击,特别是随着新的后门功能的出现,使威胁行为者可以使用受害者的照片。为了确保全球用户的安全,我们在不断研究和报告Roaming Mantis的最新活动情况,”卡巴斯基全球研究与分析团队(GReAT)高级安全研究员Suguru Ishimaru评论说。

要阅读有关Roaming Mantis的第五份报告全文,请访问Securelist.

为了保护您远离Roaming Mantis的短信钓鱼,卡巴斯基建议采取以下措施:

- 不要打开短信中的可疑URL链接。即使这些信息看起来并不可疑,也请在访问之前仔细检查该URL的域名。

- 即使这些信息或邮件来自你最好的朋友,也要记住他们的账户也可能被盗——请在任何情况下都保持警惕。即使收到的信息看起来很友好,也要谨慎处理其链接和附件。

- 来自官方组织的信息也需要进行审查,如银行、税务机构、网上商店、旅行社、航空公司等——甚至是来自你自己办公室的内部消息。因为要伪造一封看起来很真实的邮件并不难。

- 不要从不受信任的来源安装第三方应用程序。

- 安装一款受信任的安全解决方案,并遵循其建议。安全解决方案将自动解决大多数问题,并在必要时提醒你。

关于卡巴斯基

卡巴斯基是一家成立于1997年的全球网络安全和数字隐私公司。卡巴斯基不断将深度威胁情报和安全技术转化成最新的安全解决方案和服务,为全球的企业、关键基础设施、政府和消费者提供安全保护。公司提供全面的安全产品组合,包括领先的端点保护解决方案以及多种针对性的安全解决方案和服务,全面抵御复杂的和不断演化的数字威胁。全球有超过4亿用户使用卡巴斯基技术保护自己,我们还帮助全球240,000家企业客户保护最重要的东西。要了解更多详情,请访问www.kaspersky.com.