针对工业组织的攻击很可能造成破坏性后果,无论是在干扰生产方面还是经济损失方面都是如此。此外,针对工业企业的攻击变得更具针对性,这些攻击通常由拥有广泛资源的复杂威胁行为者组织,他们的攻击目标可能不仅仅是为了获取经济利益,还可能是网络间谍攻击行动。

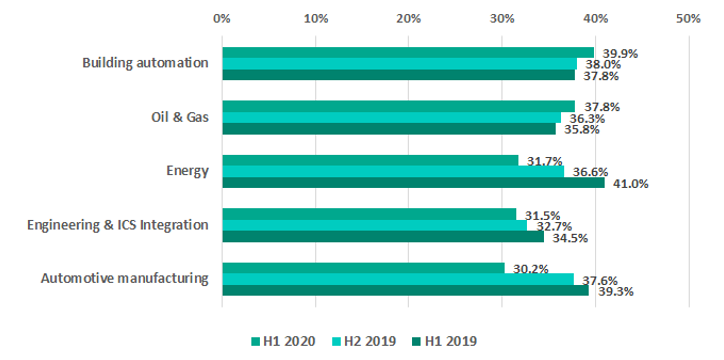

在刚刚过去的冬天、春天以及初夏,最容易遭受攻击的行业为建筑自动化行业和石油天然气行业。对后者来说,最近的疫情已经给其造成了巨大的经济损失,针对该行业的攻击可能更具毁灭性。在建筑自动化行业,拦截到恶意对象的ICS计算机比例从2019年下半年的38%增长到2020年上半年的39.9%,石油天然气行业则从36.3%增长到37.8%。

在选定行业中,拦截到恶意对象的ICS计算机所占的百分比

通常来说,建筑自动化系统往往更容易受到攻击。它们通常比传统的ICS计算机有更大的攻击面,因为它们经常连接到企业网络和互联网。与此同时,因为它们在传统上属于承包商组织,这些系统并不总是由该组织的企业信息安全团队管理的,这使得它们更容易成为攻击目标。

石油天然气行业中遭受攻击的 ICS 计算机比例的增长可以追溯到用脚本语言,特别是Python和PowerShell编写的各种蠕虫(在受感染设备上进行自我复制的恶意程序)。这些蠕虫能够使用不同版本的Mimikatz实用程序从系统进程的内存中收集验证凭证。从2020年3月底到到6月中旬,我们检测到大量此类蠕虫,主要出现在中国和中东地区。

2020年上半年,石油天然气和建筑自动化行业受到攻击的ICS系统的百分比增加是个特例,因为大多数其他行业的系统遭受攻击的比例都有所下降。发生这种情况的原因可能是,攻击者似乎将其注意力从大规模攻击转移到传播更具针对性的威胁,包括后面程序(能够获取受感染设备远程控制权限的危险木马)、间谍软件(用来窃取数据的恶意程序)和勒索软件攻击(针对特定企业进行攻击)。事实上,在ICS计算机上检测到并拦截的建立在.NET平台上的后门和间谍软件系列明显变多。与2019年下半年相比,2020年上半年所有行业受勒索软件影响的ICS计算机的百分比略有增长,其中有一系列攻击是针对 医疗设施和工业企业的。

工业企业还是由高级可持续性威胁(APT)行为者发动的复杂攻击行动的受害者。

“大多数行业中 ICS 计算机遭受攻击的百分比在下降。但是,仍然存在一些需要应对的威胁。攻击的针对性和复杂性越高,造成重大破坏的可能性就越大,即使这些攻击发生的频率较低。而且,随着很多企业被迫远程进行工作,并且需要从家里登录企业系统,使得 ICS 变得更容易受到网络威胁的影响。随着现场人员的减少,能够响应和消除攻击的人员也变得更少,这意味着后果可能更加严重。考虑到石油天然气行业以及建筑自动化基础设施似乎已经成为攻击者的热门目标,这些系统所有者和运营商采取额外的安全防范措施至关重要,”卡巴斯基安全专家 Evgeny Goncharov 评论说。

更多有关2020年上半年工业威胁环境详情,请访问 ICS CERT.

为了保护您的 ICS 计算机不受各类威胁的影响,卡巴斯基专家建议:

- 定期更新作为企业工业网络一部分的操作系统和应用软件。一旦ICS 网络设备有新的安全补丁可用,请尽快进行安装和更新。

- 对 OT 系统定期进行安全审计,以发现和消除可能存在的漏洞。

- 使用ICS网络流量监控、分析和检测解决方案,更好地抵御能够潜在威胁技术流程和主要企业资产的攻击。

- 对IT安全团队和OT工程师进行专门的ICS安全培训,这对于提升对最新和高级恶意技术的响应能力非常关键。

- 为负责保护工业控制系统的安全团队提供最新的威胁情报。ICS 威胁情报报告服务可提供对当前威胁和攻击媒介的见解,同时能够发现工业控制系统和OT中最容易遭受攻击的元素以及并消除这些风险。

- 使用针对 OT 端点和网络的安全解决方案,例如卡巴斯基工业网络安全,确保全面保护所有工业关键系统。

- 保护 IT 基础设施也同样重要。集成端点保护能够保护企业端点,并实现自动威胁检测和响应功能。

关于卡巴斯基 ICS CERT

卡巴斯基工业控制系统网络应急响应小组(卡巴斯基ICS CERT)是卡巴斯基于2016年发起的一个全球性项目,旨在协调自动化系统供应商、工业设施所有者和运营商以及IT安全研究人员的努力,以保护工业企业免受网络攻击。卡巴斯基ICS CERT致力于识别针对工业自动化系统和工业物联网的潜在和现有的威胁。卡巴斯基ICS CERT是提供保护工业企业免受网络威胁的建议的国际组织中的积极成员和合作伙伴。ics-cert.kaspersky.com